O DotGit é uma extensão poderosa e prática que auxilia especialistas em pentest a realizar a enumeração de diretórios do sistema de controle de versão Git em um site. Com essa ferramenta, é possível identificar informações sensíveis e possíveis pontos fracos na segurança de um site. Neste tutorial, vamos explorar o DotGit e aprender como utilizá-lo para aprimorar suas habilidades em testes de segurança.

O que é o DotGit?

O DotGit é uma extensão desenvolvida para navegadores web que permite a enumeração de diretórios em sites que utilizam o sistema de controle de versão Git. O Git é amplamente utilizado no desenvolvimento de software para o controle de versões de código-fonte. No entanto, muitas vezes, as configurações do Git podem permitir o acesso a diretórios sensíveis, como arquivos de configuração, chaves SSH e outros dados confidenciais. O DotGit automatiza o processo de busca por esses diretórios, facilitando a identificação de informações valiosas durante uma análise de segurança.

Instalação e Configuração do DotGit

- Acesse o repositório oficial do DotGit no GitHub: https://github.com/davtur19/DotGit.

- Faça o download da extensão para o navegador web de sua preferência (disponível para Chrome, Firefox, etc.).

- Siga as instruções específicas de instalação e configuração para o seu navegador.

- Certifique-se de ter permissões adequadas e autorização legal para realizar testes de segurança.

Utilizando o DotGit

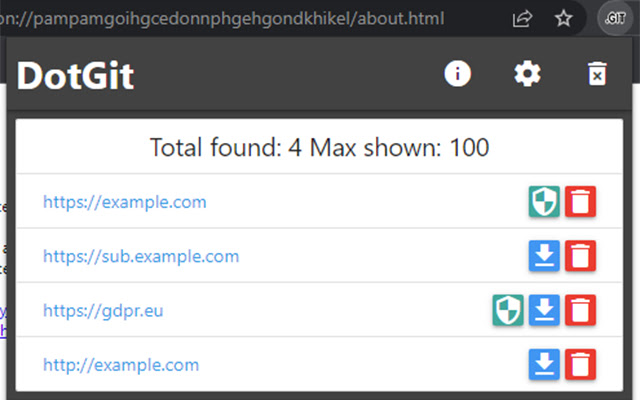

- Após instalar a extensão, acesse o site que você deseja analisar.

- Abra o painel de extensões do navegador e localize o ícone do DotGit.

- Clique no ícone do DotGit para iniciar a enumeração de diretórios.

- Aguarde enquanto a extensão realiza a busca por diretórios do Git no site.

- Observe os resultados exibidos pela extensão, que podem incluir diretórios como “.git”, “.gitignore”, “.gitconfig” e outros.

- Analise cuidadosamente os diretórios encontrados para identificar possíveis informações sensíveis, como senhas, chaves de API, arquivos de configuração, entre outros.

Identificando Informações Sensíveis

Durante a enumeração de diretórios do Git com o DotGit, é possível encontrar informações sensíveis que podem ser exploradas por invasores em potencial. Alguns exemplos de informações que podem ser descobertas incluem:

- Arquivos de configuração contendo senhas, tokens de autenticação ou outras credenciais.

- Chaves SSH ou arquivos de identidade que podem permitir acesso não autorizado.

- Logs de depuração ou arquivos temporários contendo informações confidenciais.

- Arquivos de backup ou de banco de dados que podem revelar dados sensíveis.

Pontos Fracos e Possíveis Vulnerabilidades

A enumeração de diretórios do Git com o DotGit também pode revelar pontos fracos na configuração de um site. Alguns exemplos de possíveis vulnerabilidades são:

- Diretórios do Git mal configurados, permitindo o acesso não autorizado a informações confidenciais.

- Arquivos sensíveis que foram acidentalmente incluídos no repositório do Git.

- Ausência de arquivos .gitignore para excluir arquivos e diretórios sensíveis do controle de versão.

Conclusão

O DotGit é uma extensão valiosa para especialistas em pentest que desejam identificar informações sensíveis e possíveis vulnerabilidades em sites que utilizam o sistema de controle de versão Git. Ao automatizar a enumeração de diretórios, essa ferramenta economiza tempo e aumenta a eficiência durante testes de segurança. Lembre-se sempre de utilizar o DotGit de maneira ética, obtendo permissão adequada antes de realizar análises de segurança em sites. Aproveite os recursos oferecidos pelo DotGit para aprimorar suas habilidades em testes de penetração e proteger melhor os ambientes web.

Veja também 10 Extensões Essenciais para um Especialista em Pentest

Sobre o Autor

[…] 2) DotGit – Enumeração de Diretórios do Git […]